การติดตามคอมพิวเตอร์ที่ถูกโจรกรรม จาก LOG พรบ.50

ผู้เขียนได้มีโอกาสทบทวนภาพปริศนาธรรมบนเจดีย์วัดแห่งหนึ่งเกี่ยวกับ “ปฏิจจสมุปบาท” กระบวนการของจิต การเกิดขึ้นและดับไปแห่งทุกข์ จึงได้เทียบเคียงกับกระบวนการเกิดดับของการติดต่อสื่อสารข้อมูลในระบบเครือข่ายคอมพิวเตอร์ ....... ในการจัดเก็บ Log ตาม พรบ.50 นั้น กฎหมายคงไม่อาจศักดิ์สิทธิ์ได้ หากพื้นฐานของกฎหมาย มิได้ถูกกำหนดขึ้นเพื่อรักษาความสงบสุขของบ้านเมืองอย่างแท้จริง หากการจัดเก็บ Log ไม่สามารถใช้ประโยชน์ได้อย่างเป็นรูปธรรมแล้ว ก็คงยากที่จะบังคับใช้กฎหมายนี้กับผู้คนในสังคม

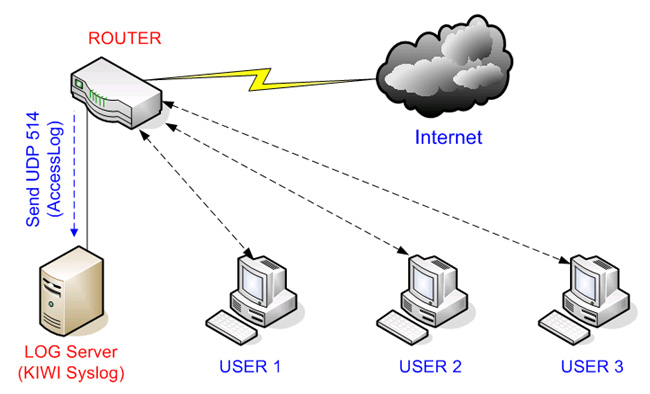

การจัดเก็บ Log นั้น แยกย่อยออกเป็น 2 ส่วนใหญ่ๆ ด้วยกันคือ User Access Log เช่น IP ภายในไปยัง Public IP ภายนอก ด้วย Service อะไร วันและเวลาเท่าไหร่เป็นต้น Log ที่ได้จากการจัดเก็บในรูปแบบนี้ โดยมากจะได้จากอุปกรณ์ประเภท Router ซึ่งเป็น ประตูทางออกของระบบเครือข่าย ....... การจัดเก็บข้อมูลที่จะขาดเสียไม่ได้อีกอย่างคือ User Authentication Log ซึ่งเป็นการกำหนดตัวตนผู้ใช้ภายในระบบเครือข่าย เช่น ผู้ใช้คนนี้ Login เข้าในระบบด้วย IP Address นี้เมื่อวันนี้ เวลานี้ เป็นต้น

หากการจัดเก็บ Log ประกอบด้วยข้อมูลทั้ง 2 อย่างแล้ว ก็จะสามารถระบุตัวตนผู้ใช้ และสถานที่ได้อย่างแม่นยำ ตัวอย่างที่จะกล่าวถึงต่อไปนี้ จะครอบคลุมถึงการจัดเก็บ Log ทั้ง 2 แบบ เรามาเตรียมความพร้อมกันก่อน

อุปกรณ์ที่ต้องใช้

1. Router ที่มีคุณสมบัติดังต่อไปนี้

- สามารถ Update DDNS ได้อย่างมีประสิทธิภาพ

- สามารถส่ง User Access Log ได้อย่างถูกต้องครบถ้วน

- สามารถ Forward Port ได้อย่างแม่นยำ

2. โปรแกรม Event Log Inspector

3. Log Agent หรือ Log Server

ขั้นตอนการดำเนินงานมีดังนี้

1. Admin จัดทำผัง IP /MAC และ Windows User ในแต่ละเครื่อง

2. กำหนดให้ Router ส่ง Log ไปยัง Log Server

3. จัดทำ Log Server ง่ายๆ ด้วย Kiwi Syslog

4. เข้ารหัสข้อมูล Log สักหน่อย เพื่อความน่าเชื่อถือของข้อมูล

5. ลงโปรแกรม Event Log Inspector กับเครื่องลูกข่ายทุกเครื่อง

*** ขั้นตอนการใช้งาน Log จะสรุปในขั้นตอนสุดท้าย

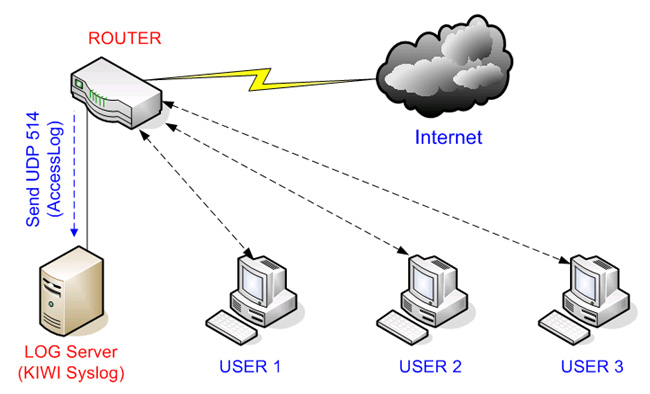

ระบบการทำงานโดยรวม

Router จะทำหน้าที่จัดเก็บ Log พื้นฐานภายในองค์กร โดยจัดเก็บว่า IP ไหนไปยัง Public IP อะไร โดยใช้ Service อะไรต่างๆ เหล่านี้เป็นต้น และ User Authentication Log จะถูกจัดเก็บโดยใช้ User พื้นฐานที่มีใน Windows โดยโปรแกรม Event Log Inspector จะทำหน้าที่ Forward Log นั้นๆ มาสู่ Server ซึ่งไม่ว่าคอมพิวเตอร์ลูกข่ายเครื่องนั้น จะเปิดที่ใดก็ตาม หากออกอินเตอร์เน็ตได้แล้ว คอมพิวเตอร์เครื่องนั้นก็จะส่ง Log มาสู่ Log Server ได้ โดยผ่านการ Forward Port จาก Router นั่นเอง และที่เครื่องลูกข่ายส่ง Log มาที่ Router ได้ตลอดเวลา ก็เพราะ Router มีการ Map IP WAN กับ Dynamic DNS เอาไว้

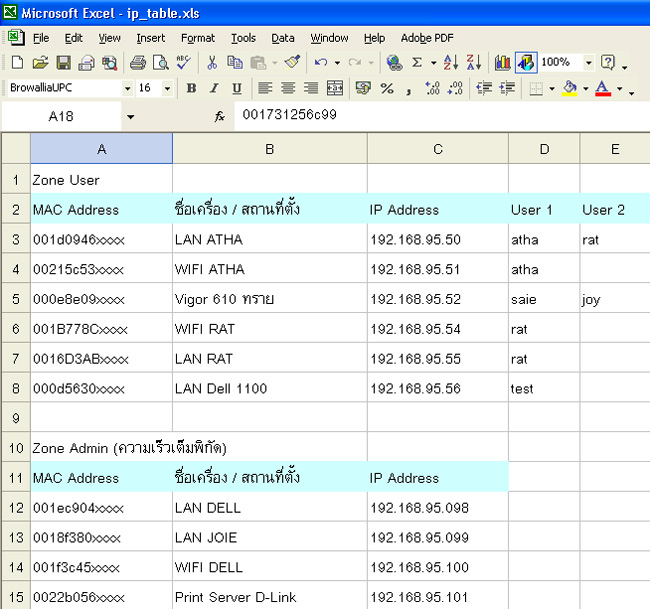

ขั้นตอนที่ 1 Admin จัดทำผัง IP Address และ MAC Address

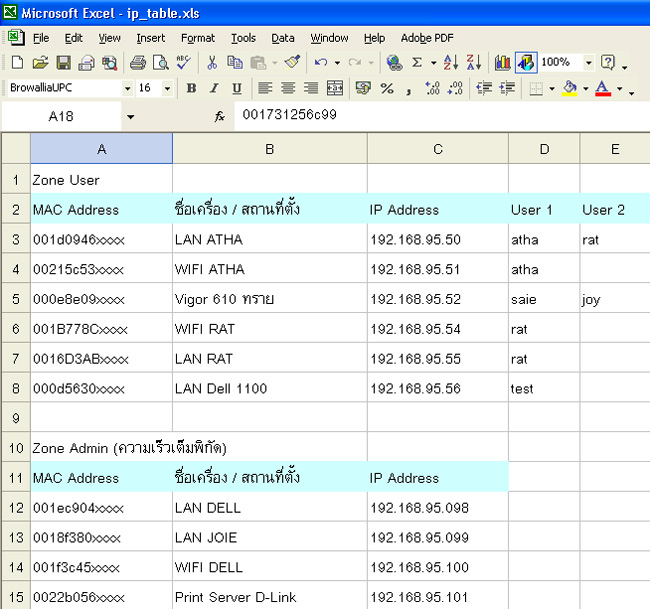

ขั้นตอนนี้ถือเป็นขั้นตอนพื้นฐานที่จำเป็นสำหรับการจัดเก็บ Log โดยทั่วไป เหมือนกับการทำทะเบียนราษฎร์ เราจะไม่สามารถรู้ได้เลยว่า คอมพิวเตอร์ที่ใช้งานนั้นอยู่ที่ไหน หากไม่จัดทำผัง IP Address และ MAC Address ภายในองค์กร ลักษณะการจัดทำผัง IP และ MAC Address นั้นไม่ได้ยุ่งยากอะไร เพียงใช้แค่ Excel ทำตามภาพที่ 1 ก็ได้

ภาพที่ 1 ตัวอย่างการทำผัง IP Address และ MAC Address

Admin ควรมีการจัดแบ่ง Zone IP Address ใน Range ต่าง ๆ เอาไว้ เพื่อให้ง่ายในการทำ Policy Firewall กับ IP ต่างๆ ในอนาคตด้วย

ขั้นตอนที่ 2 กำหนดให้ Router ส่ง Log ไปยัง Log Server

ในขั้นตอนนี้ ท่านสามารถใช้ Firewall หรือ Router ที่มีอยู่ก็ได้ แต่ในตัวอย่าง ผู้เขียนขอยกตัวอย่าง Router Firewall ยี่ห้อ DrayTek ซึ่งมีคุณสมบัติครบถ้วนตามที่กล่าวถึงคือ สามารถ Update Dynamic DNS ได้อย่างมีประสิทธิภาพ, สามารถส่ง User Access Log ได้อย่างถูกต้องครบถ้วน และสามารถ Forward Port ได้อย่างแม่นยำ ขั้นตอนการกำหนดค่าใน Router สามารถทำได้ดังนี้

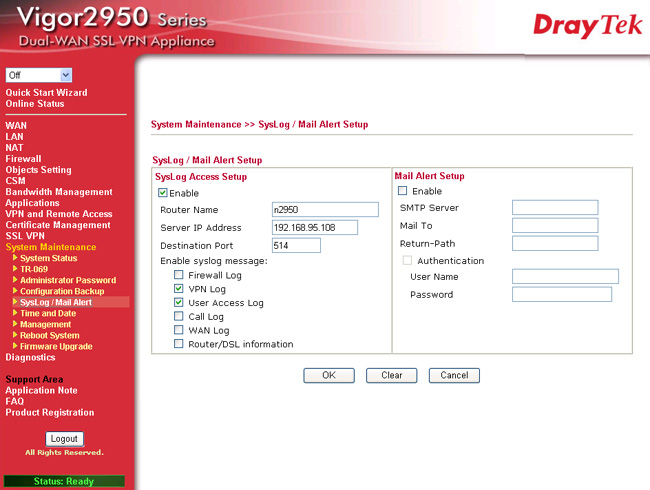

2.1 กำหนดให้ Router ส่ง Log ไปยัง Log Server

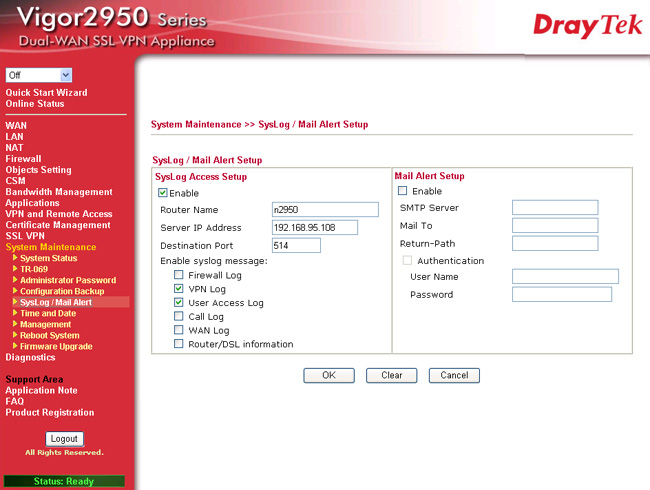

โดยเข้าไปที่เมนู System Maintenance แล้วคลิ๊กเลือกเมนู Syslog / Mail Aleart ในหน้าจอนี้ให้คลิ๊กเลือก Enable และกำหนดชื่อของอุปกรณ์ ซึ่งก็คือ n2950 และกำหนด IP Address ของ Log Server ซึ่งก็คือ 192.168.95.108 (IP ของ Log Server นั้นสำคัญครับ ห้ามใส่ผิดเด็ดขาด) ในส่วนของ Enable syslog message นั้น ให้เลือกเฉพาะ User Access Log เท่านั้นก็พอ เพราะ Log ในส่วนนี้ครอบคลุมตาม พรบ.50 เกี่ยวกับ User Access Log ในราชกิจจานุเบกษาแล้ว แต่หากระบบเครือข่ายของเรา มีการเชื่อมต่อจากภายนอกด้วย ก็อาจเพิ่มเติมในส่วนของ VPN Log ด้วยก็ได้ รายละเอียดตามภาพที่ 2

ภาพที่ 2 การกำหนดให้ Router ส่ง Log ไปยัง Log Server

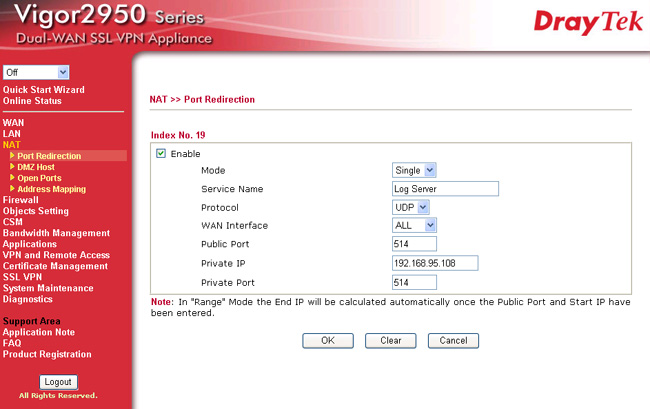

2.2 Forward Port ให้ Log Server

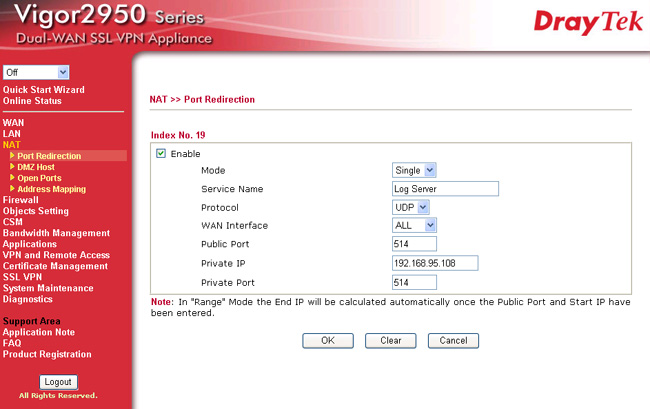

ขั้นตอนนี้จัดทำขึ้นเพื่อให้สามารถรับ Log จากเครื่องลูกข่ายภายนอกได้ โดยการ Forward Port มาตรฐานในการจัดเก็บ Log คือ Protocol UDP Port 514 ไปยัง Log Server โดยเข้าไปที่เมนู NAT >> Port Redirection แล้วคลิ๊กตัวเลข index ที่ว่างอยู่ จากนั้นให้กำหนดค่าตามภาพที่ 3 โดยมีรายละเอียดดังนี้ คลิ๊ก Enable เพื่อเปิดใช้งาน Function NAT ในส่วนของ Mode กำหนดเป็น Single เพราะใช้แค่ Service เดียว Service Name กำหนดเป็นอะไรก็ได้ ในตัวอย่างกำหนดเป็น Log Server หัวข้อ Protocol กำหนดเป็น UDP ในส่วนของ WAN Interface กำหนดเป็น ALL เพื่อให้สามารถจัดเก็บ Log ได้ทั้ง 2 WAN ซึ่งคุณสมบัติเด่นของ DrayTek Router คือ Dynamic DNS สามารถ Update ไปยังอีก WAN หนึ่งได้โดยอัตโนมัติหาก WAN ใด WAN หนึ่งล่ม ในส่วน Public Port กำหนดเป็น 514 และ Private IP กำหนดเป็น IP Address Log Server ในตัวอย่างเป็น 192.168.95.108 หัวข้อสุดท้าย Private Port กำหนดเป็น 514 เช่นเดียวกัน

ภาพที่ 3 การ Forward Port เข้าสู่ Log Server จากภายนอก

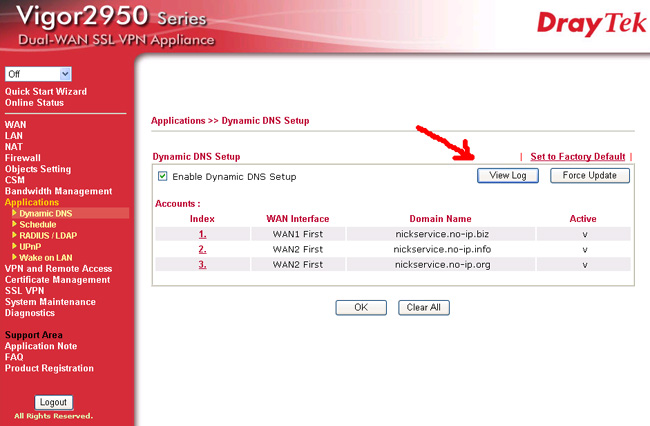

2.3 การกำหนด Dynamic DNS ที่ Router

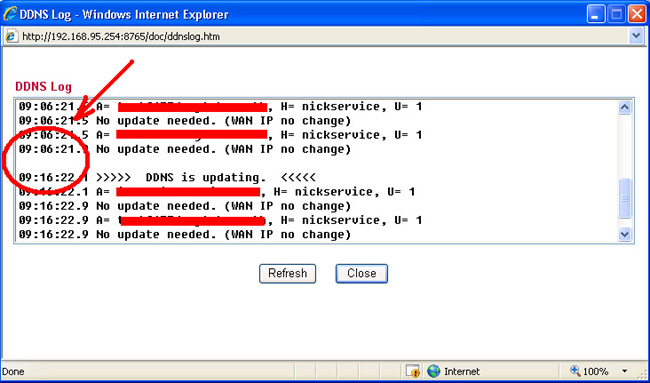

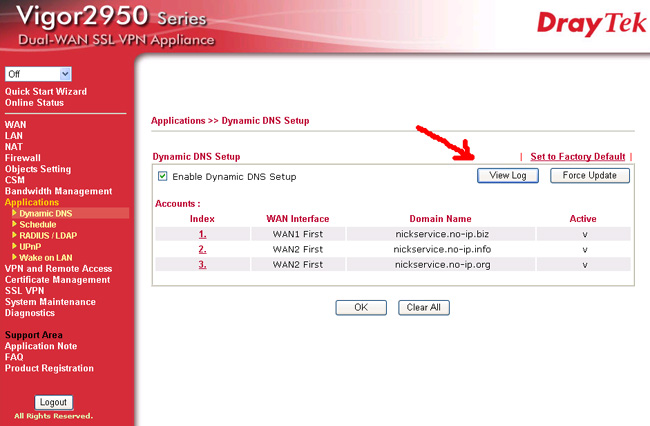

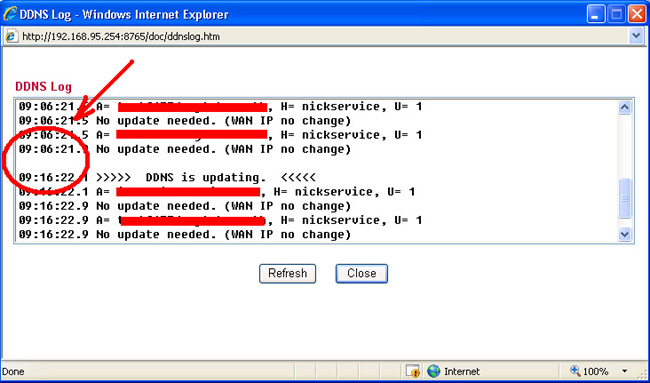

จุดเด่นของฟังกชั่น Dynamic DNS ที่ DrayTek Router นั้นคือสามารถ Update DDNS ได้อย่างมีประสิทธิภาพ โดยจะทำการ Update อัตโนมัติทุก 10 นาที ดูได้โดยเข้าไปที่เมนู Application เลือก Dynamic DNS จากนั้นคลิ๊กที่ปุ่ม View Log ตามภาพที่ 4 และสังเกต Log จากภาพที่ 5 ตามลำดับ

ภาพที่ 4 การ View Log Dynamic DNS

ภาพที่ 5 แสดงการ Update DDNS อัตโนมัติทุก 10 นาที

จะเห็นได้ว่า DrayTek Router นั้นจะทำการ Update Dynamic เองโดยอัตโนมัติทุกๆ 10 นาที และหากเป็น Vigor 2910 Firmware Version ใหม่แล้ว สามารถกำหนดได้ด้วยว่า จะให้ Update ในทุกๆ กี่นาทีเป็นต้น

ขั้นตอนที่ 3 จัดทำ Log Server ง่ายๆ ด้วย Kiwi Syslog

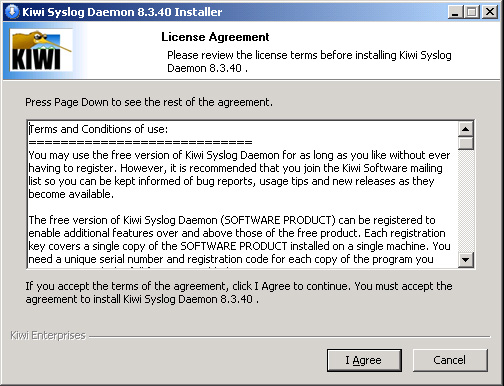

โปรแกรมที่ติดตั้งใน Log Server มีหลายโปรแกรมด้วยกันเช่น SyslogNG, Kiwi Syslog, DrayTek Syslog ฯลฯ แต่โดยทั่วไปแล้ว โปรแกรมเหล่านี้จะมีมาตรฐานเดียวกันคือจะรับข้อมูลจากอุปกรณ์ต่างๆ ผ่านโปรโตคอล UPD พอร์ต 514 ในฉบับนี้ ผู้เขียนจะขอกล่าวถึงแต่เฉพาะการติดตั้งโปรแกรม Kiwi Syslog ซึ่งได้รับควมนิยมกันมาก ติดตั้งง่ายบน Windows Server นอกจากนี้ยังสามารถรองรับอุปกรณ์หลายๆ ตัวได้พร้อมกันอีกด้วย อีกทั้งลักษณะการจัดเก็บไฟล์ก็เป็นแบบ Real Time ซึ่งหาก Server Hang หรือมี error ใด ๆ เกิดขึ้น Log ไฟล์สุดท้ายก็ยังคงเก็บอยู่

ดาวน์โหลดโปรแกรมกันก่อน

https://corecasys.com/download/KiwiSyslog.zip หรือ

https://www.kiwisyslog.com

เริ่มเข้าสู่การติดตั้งกันเลย

Recommend Specification

- Windows Server 2003

- CPU Pentium 4 2.0 Ghz ขึ้นไป

- RAM at least 2 GB.

- HDD 500 GB -1 TB

- Lan Card 10/100 หรือ 10/100/1000

เนื่องจากในปัจจุบัน Hardware มีราคาไม่แพงมาก CPU ที่ขายต่ำสุดในท้องตลาด ณ ปัจจุบันนี้เห็นจะเป็น Dual Core ประมาณ 2.2 Ghz ได้ โดยมากแล้วผู้เขียนจะใช้ Spec เครื่องเป็น Pentium ต่ำสุดที่ขายในท้องตลาด และใช้ RAM 4 GB และใช้ขนาดของ HDD ตามความมากน้อยของเครื่องลูกข่าย และอุปกรณ์ที่จัดเก็บ

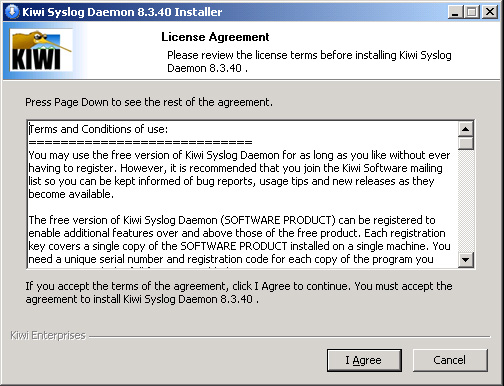

โดยปกติแล้ว โปรแกรมประเภท Syslog Server นั้น จะกินทรัพยากรของเครื่องน้อยมาก Log ที่จัดเก็บโดย Kiwi Syslog นั้น สามารถจัดเก็บได้ทั้ง User Access Log จาก Router และ Authentication Log จาก Event Log Inspector ได้อีกด้วย ผู้เขียนขอเน้นย้ำว่า โปรแกรมนั้นใช้ไม่ยาก เพราะผู้เขียนจะเขียนเป็น Step by Step ให้เข้าใจกันได้อย่างง่ายที่สุด ....... หลังจากเตรียมเครื่อง และ OS พร้อมแล้ว ดับเบิ้ลคลิ๊กที่ exe จะประกฎภาพ 6

ภาพที่ 6 การติดตั้ง Kiwi Syslog ขั้นตอนที่ 1

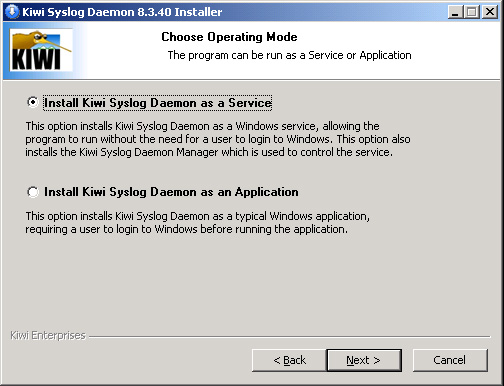

ภาพที่ 7 การติดตั้ง Kiwi Syslog ขั้นตอนที่ 2

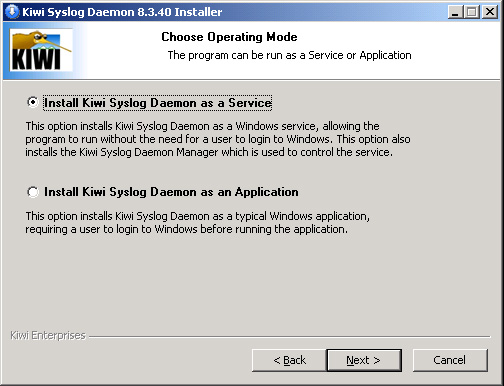

เลือก ‘Install Kiwi Syslog Daemon as a Service’ ดีกว่าครับ เพื่อให้ Kiwi Syslog ทำงานใน “Windows Service Mode ซึ่งจะทำงานอยู่บน Memory ในส่วนของ Windows Service จากนั้นคลิ๊กปุ่ม ‘Next’จะปรากฏขั้นตอนถัดไปตามภาพที่ 8

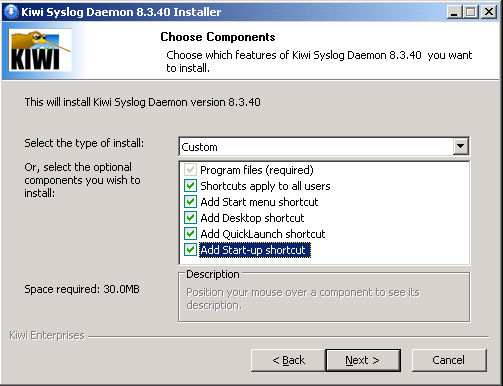

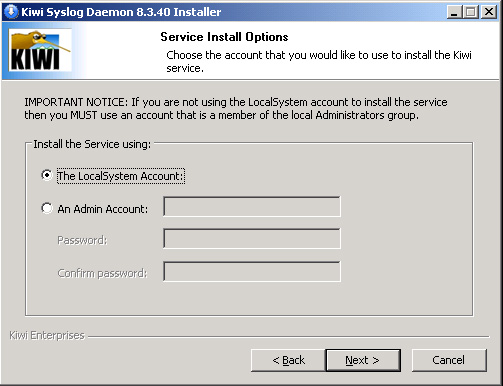

ภาพที่ 8 การติดตั้ง Kiwi Syslog ขั้นตอนที่ 3

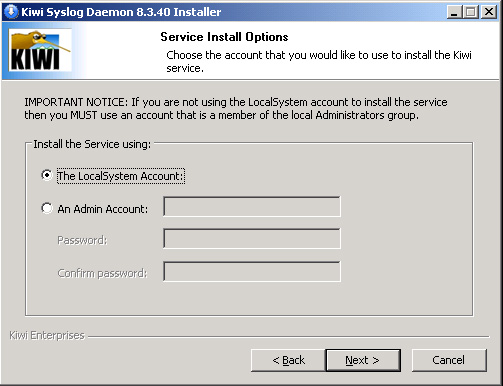

โดยปกติแล้วคุณจะติดตั้งในสิทธิ์ของ Administrator ให้เลือก ‘The LocalSystem Account’ จากนั้นคลิ๊กปุ่ม ‘Next’จะปรากฏขั้นตอนถัดไปตามภาพที่ 9

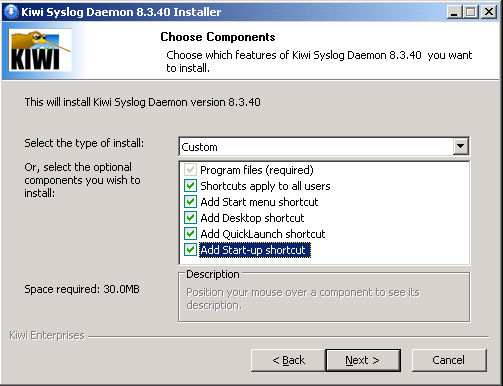

ภาพที่ 9 การติดตั้ง Kiwi Syslog ขั้นตอนที่ 4

แนะนำให้ท่านคลิ๊กเลือก Check box เพิ่มเติมในหัวข้อ Add Start-up shortcut เพื่อให้โปรแกรมเปิดอัตโนมัติทุกครั้งที่เปิด Server ขั้นมา อย่าลืมครับว่า Log ตาม พรบ.50 นั้น นอกจากจะต้องมีเสถียรภาพของเครื่อง Server ที่สูงแล้ว เทคนิคบางอย่างท่านอาจเพิ่มเติมเข้าไปได้เองเช่น การตั้งให้เครื่อง Wake-up on LAN ซึ่งหากไฟดับ แล้วไฟเข้ามาเมื่อไหร่เครื่องก็จะเปิดเองโดยอัตโนมัติ และเมื่อเครื่องเปิดขึ้นมาแล้ว Kiwi Syslog จะทำงานใน Windows Service ได้โดยไม่จำเป็นต้อง Login เข้าในสิทธิ์ของ Account ใดๆ เลย จากนั้นคลิ๊กปุ่ม ‘Next’จะปรากฏขั้นตอนถัดไปตามภาพที่ 10

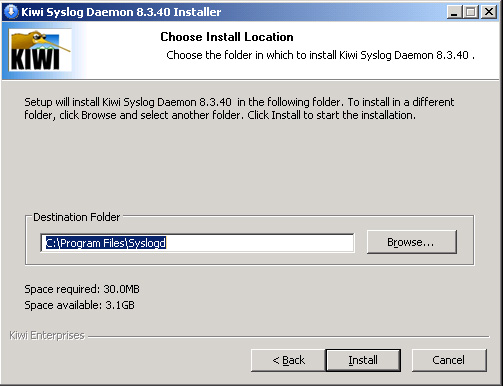

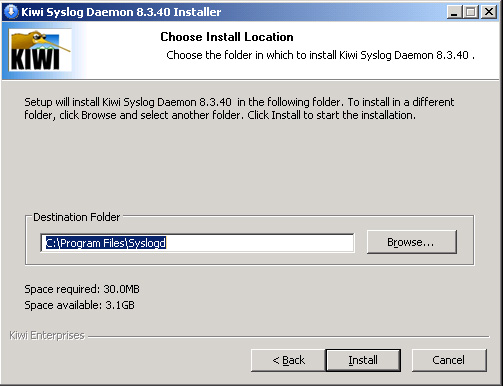

ภาพที่ 10 การติดตั้ง Kiwi Syslog ขั้นตอนที่ 5

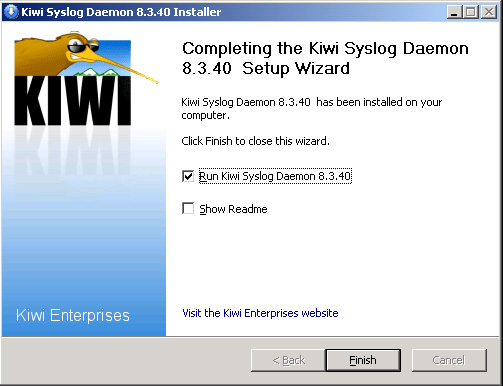

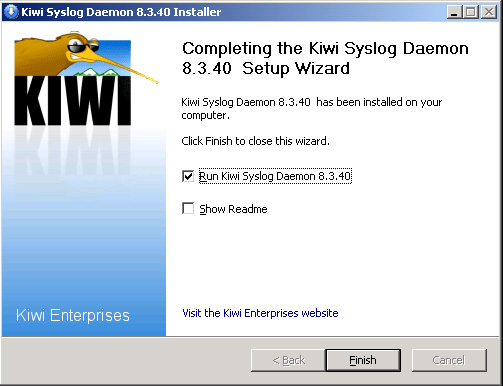

แนะนำให้ติดตั้งตาม Default Part ไปก็ดีครับ ไม่ต้องกังวลครับ เพราะเราสามารถกำหนดให้โปรแกรมจัดเก็บ Log ที่ Part อื่นได้ จากนั้นคลิ๊กปุ่ม ‘Install’ จะเริ่มทำการติดตั้งโปรแกรมจนเสร็จสิ้น คลิ๊กปุ่ม ‘Finish’ ตามภาพที่ 11 เป็นอันเสร็จสิ้นขั้นตอนการติดตั้ง

ภาพที่ 11 การติดตั้ง Kiwi Syslog ขั้นตอนที่ 6

หากโปรแกรมที่คุณ Download มาเป็น Trial Version โปรแกรมจะไม่สามารถกำหนดค่า Parameter ต่างๆ เพิ่มเติมได้ เช่นกำหนดขนาดของ Log ไฟล์แต่ละไฟล์ การตั้งชื่อไฟล์ตามวันที่ ฯลฯ ดังนั้นคุณควรจะทำการซื้อโปรแกรมดังกล่าวนะครับ หากคุณเป็นองค์กร ราคาโปรแกรมประมาณ 7,000-8,000 บาท อย่าลืมนะครับว่าหากไม่มีผู้พัฒนา ในอนาคตคุณก็จะไม่มีของดีๆ ให้ใช้อีก

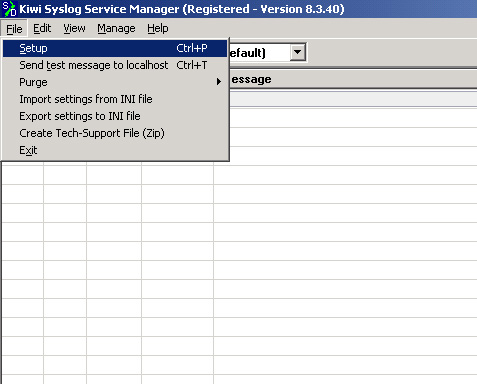

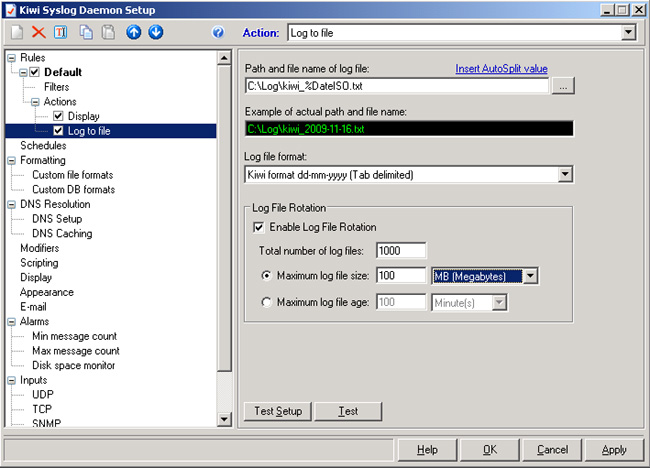

การกำหนดค่า Parameter ต่างๆ ในโปรแกรม Kiwi Syslog

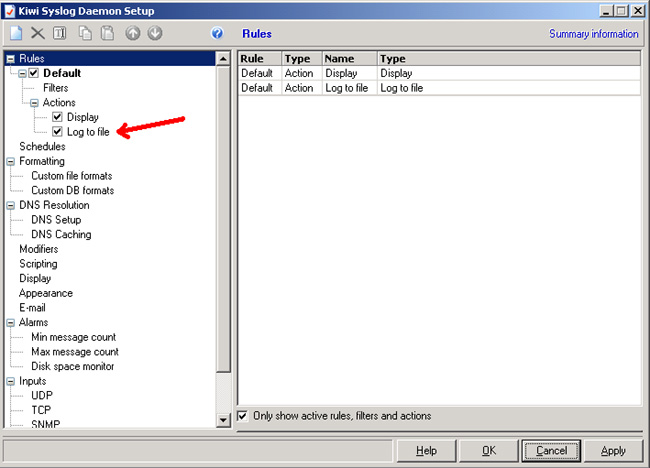

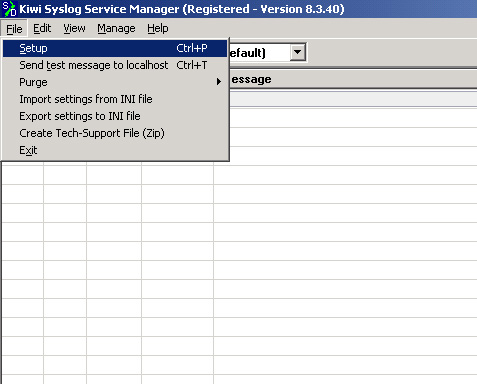

หลังจากคุณ Activate License Software เสร็จแล้ว ทีนี้ก็สามารถปรับแต่งค่าต่างๆ ที่ตัวโปรแกรม Kiwi Syslog ได้ ซึ่งค่าต่างๆ ในเมนู File => Setup จะใช้ได้ก็ต่อเมื่อ Activate License แล้วเท่านั้น (อย่าลืมตรงจุดนี้) เข้ามาที่เมนู File => Setup กันก่อน ตามภาพที่ 12

ภาพที่ 12 การกำหนดค่า Kiwi Syslog (1)

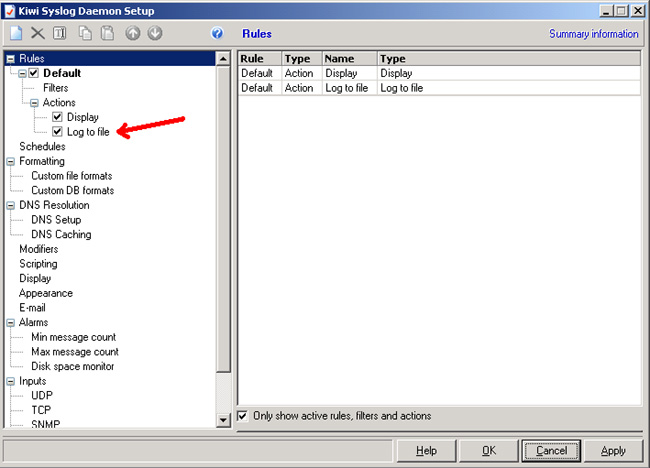

จากนั้นจะปรากฏหน้าต่างตามตามภาพที่ 13

ภาพที่ 13 การกำหนดค่า Kiwi Syslog (2)

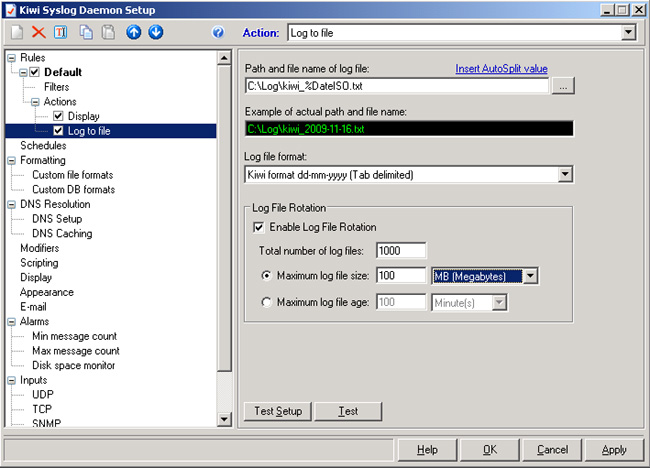

เราจะมุ่งเน้นเฉพาะการจัดเก็บ Log ไฟล์นะครับ เพราะฉะนั้นเข้าไปที่เมนู Default => Action => Log File คลิ๊กที่หัวข้อที่ชื่อ Log File ได้เลยครับจะปรากฏหน้าต่างตามภาพด้านล่าง

ภาพที่ 14 การกำหนดค่า Kiwi Syslog (3)

หัวใจสำคัญของโปรแกรมก็อยู่ที่ส่วนนี้ครับ ที่หัวข้อ ‘Path and file name of log file’ ให้ Browse ไปยัง Part ที่ต้องการ ตรงส่วนนี้สามารถเล่นกับ Option ด้านในโดยคลิ๊กที่ Insert AudioSplit value ได้ แต่สำหรับท่านที่เป็นมือใหม่ แก้ไข Part และใส่ Keyword ตามผู้เขียนได้เลย ดังนี้ ‘Drive:\โฟลเดอร์\ชื่อไฟล์_%DateISO.txt’ ในส่วนของหัวข้อ ‘Log file format’ ให้เลือกเป็นรูปแบบภาษาไทยครับ (dd-mm-yyyy) ตามภาพด้านบน จากนั้นในส่วนของ Log File Rotation ให้กำหนด Total of Log File ตามภาพด้านบนเช่นกัน

ตรงจุดนี้ขอให้ยืดหยุ่น และพลิกแพลงรูปแบบเอาเองนะครับ ซึ่งหากเครื่องลูกข่ายในองค์กรไม่เกิน 50 เครื่อง เนื้อที่ในการจัดเก็บ Log แต่ละวันก็ไม่น่าจะเกิน 500MB หากประมาณ 100 เครื่องก็ประมาณ 1GB ได้ครับ ทั้งนี้ขึ้นอยู่กับว่าในระบบเครือข่ายมีการใช้งานมากน้อยเพียงไรด้วย หากในระบบเปิดให้โหลดโปรแกรมประเภท P2P เช่น Bit Torrent, Bit Comet, U-Torrent ฯลฯ ขนาด Log ไฟล์ก็จะใหญ่ขึ้นเป็นเงาตามตัว ตรงนี้ต้องลองเก็บ Log ดูก่อนแล้ว Fine Tune เอาเอง ขั้นตอนในการติดตั้ง Log Server ก็มีเพียงเท่านี้

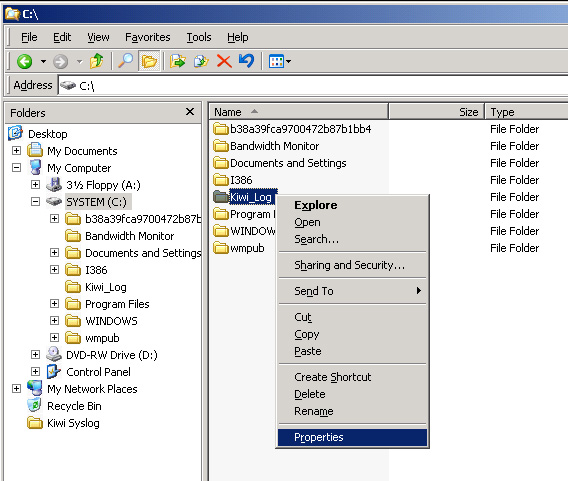

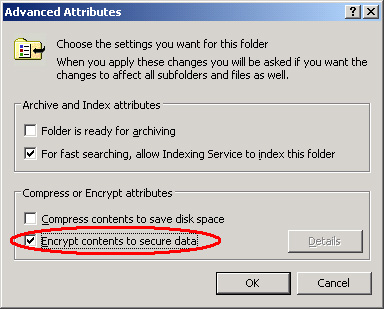

ขั้นตอนที่ 4 เข้ารหัสข้อมูล Log เพื่อความน่าเชื่อถือของข้อมูล

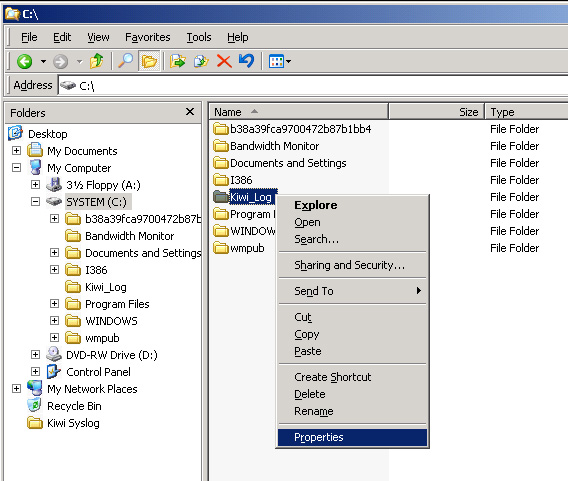

การเข้ารหัสนั้นทำได้ไม่ยากครับ ซึ่งหลังจากเข้ารหัสไฟล์แล้ว ไม่ว่า Windows Server จะแชร์ไฟล์ยังไง ก็ไม่สามารถ Copy ไฟล์ข้ามไปยังเครื่องลูกข่ายอื่นๆ ได้ ทำได้โดยเปิด Windows Exploere คลิ๊กขวายังโฟลเดอร์ที่ต้องการเข้ารหัส เลือก Properties

ภาพที่ 15 การเข้ารหัส Windows Server 2003 (1)

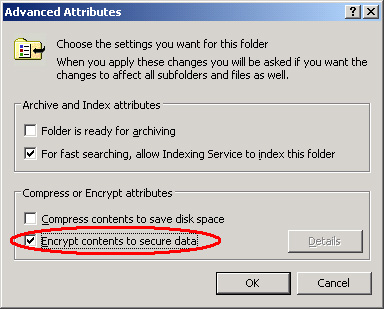

จากนั้นจะปรากฏหน้าต่างดังภาพด้านล่าง คลิ๊กที่ปุ่ม Advance

ภาพที่ 16 การเข้ารหัส Windows Server 2003 (2)

จากนั้นเลือก Encrypt Content to secure data แล้วกดปุ่ม OK เป็นอันเสร็จเรียบร้อย

ภาพที่ 17 การเข้ารหัส Windows Server 2003 (3)

หากทำขั้นตอนตามนี้แล้ว สามารถยืนยันความถูกต้องของข้อมูลได้ว่า ไม่สามารถแก้ไขได้ ซึ่งหาก Copy ข้อมูลไปยังเครื่องอื่น หรือ Flash Drive การเข้ารหัสก็จะหายไปด้วย โดยปกติแล้ว โปรแกรมในการเข้ารหัสข้อมูลนั้นมีให้เลือกมากมายครับ แต่รับรองได้ว่าแต่ละโปรแกรมนั้น ราคาสูงเป็นหลักหมื่น หลักแสนเลยทีเดียว การเข้ารหัสแบบนี้คือการใช้ฟังก์ชั่นที่มีมากับ Windows ถือว่าประหยัดดีครับ และใช้งานได้อย่างมีประสิทธิภาพอีกด้วย แถมท้ายในห้วข้อนี้ด้วย Diagram ในการจัดเก็บข้อมูลตามภาพที่ 18

ภาพที่ 18 Diagram การรับส่ง Log ไฟล์ในระบบเครือข่าย

ขั้นตอนที่ 5 ติดตั้งโปรแกรม Event Log Inspector กับเครื่องลูกข่ายทุกเครื่อง

โปรแกรม Event Log Inspector จะทำหน้าที่ส่ง User Login ของ Windows ไปยัง Log Server โดยในการส่งนั้น ก็จะจัดส่ง IP Address, วันเวลา และ Gateway Address ของตัวเองไปยัง Log Server ด้วย เริ่มขั้นตอนการติดตั้งกันเลยครับ

Double Click ที่ไฟล์ ELISetup.exe จะปรากฏหน้าจอดังภาพที่ 19 คลิ๊ก Next

ภาพที่ 19 การติดตั้ง Event Log Inspector (1)

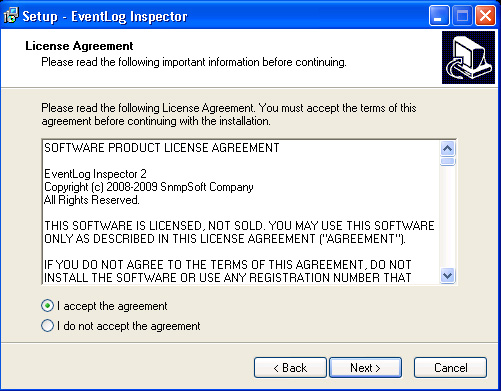

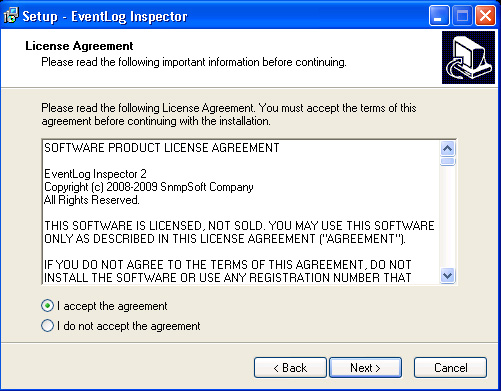

จากนั้นจะปรากฎหน้าจอ License Agreement ดังภาพที่ 20 คลิ๊ก Next

ภาพที่ 20 การติดตั้ง Event Log Inspector (2)

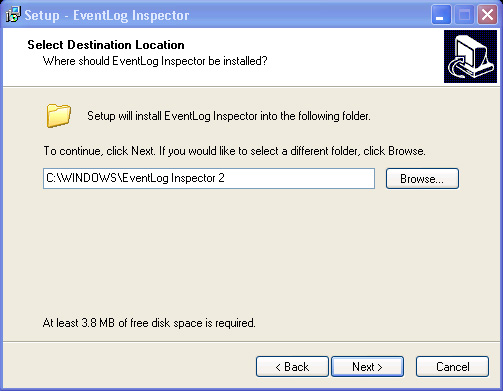

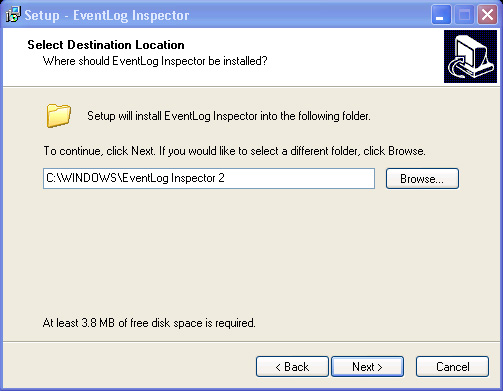

โปรแกรมจะถามโฟลเดอร์ที่ติดตั้ง เพื่อให้โปรแกรมนี้ห่างไกลจากมือ User ก็อาจย้ายไปไว้ที่โฟลเดอร์ Windows ก็ดีครับ ตามภาพที่ 21 จากนั้นคลิ๊ก Next

ภาพที่ 21 การติดตั้ง Event Log Inspector (3)

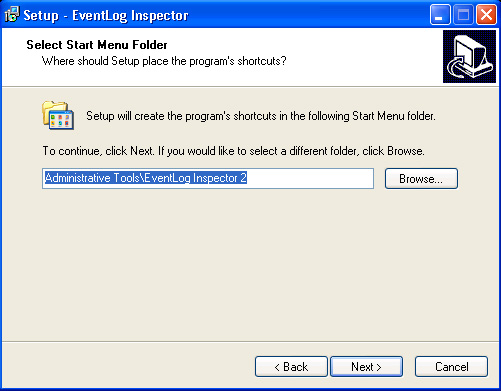

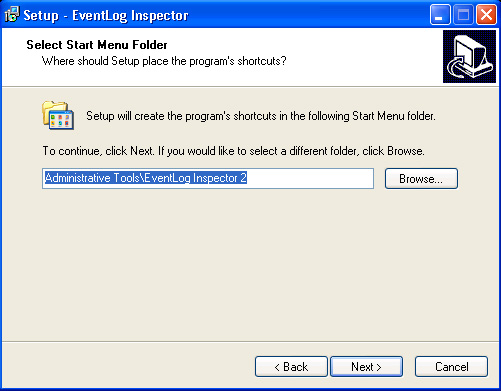

โปรแกรม Group ก็ควรซ่อนด้วยครับ เอาไปไว้ใน Administrative Tool ก็ดีครับ ตามภาพที่ 22 จากนั้นคลิ๊ก Next

ภาพที่ 22 การติดตั้ง Event Log Inspector (4)

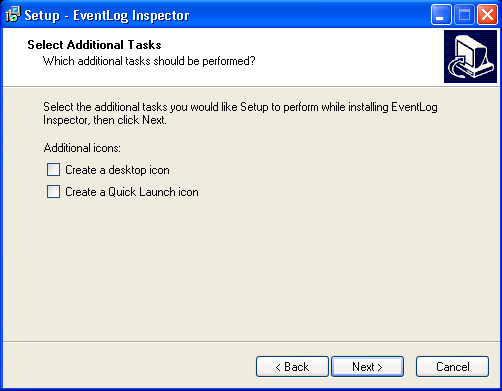

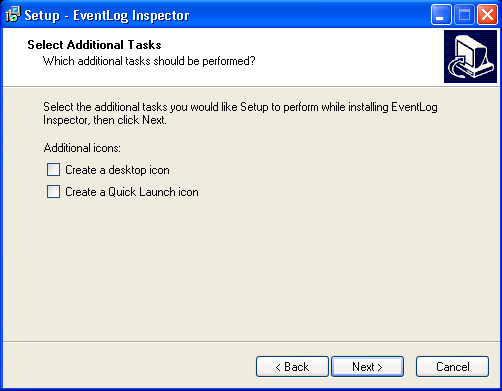

โปรแกรมจะถามว่าสร้าง icon หน้า desktop ไหม ไม่สร้างก็ดีครับ ตามภาพที่ 23 จากนั้นคลิ๊ก Next ได้เลย

ภาพที่ 23 การติดตั้ง Event Log Inspector (5)

โปรแกรมติดตั้งเสร็จดังภาพที่ 24 คลิ๊ก Finish จากนั้นมาเริ่มปรับแต่งโปรแกรมกัน

ภาพที่ 24 การติดตั้ง Event Log Inspector (6)

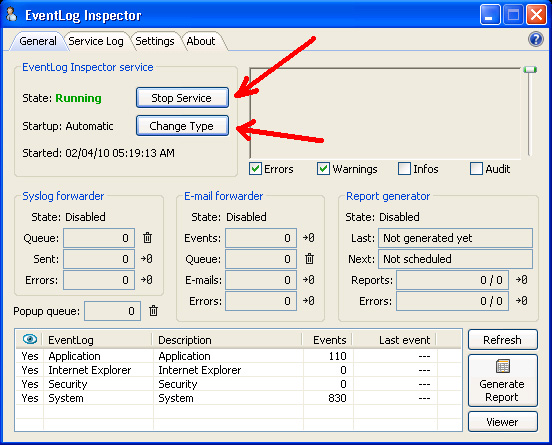

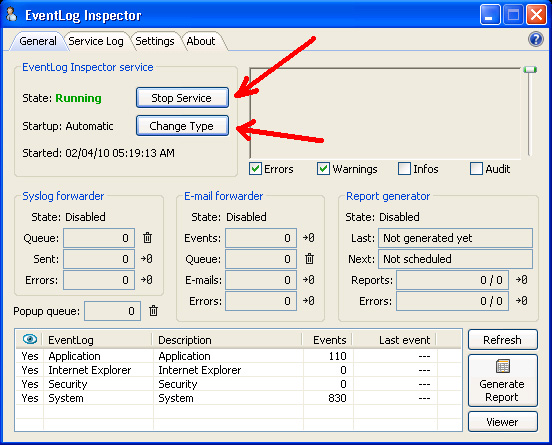

หลังจากเปิดโปรแกรมแล้วให้คลิ๊ก Start Service และ Change Type เพื่อให้โปรแกรมเปิดทำงานอัตโนมัติทุกครั้งที่เปิดเครื่อง ตามภาพที่ 25

ภาพที่ 25 การกำหนดค่า Event Log Inspector (1)

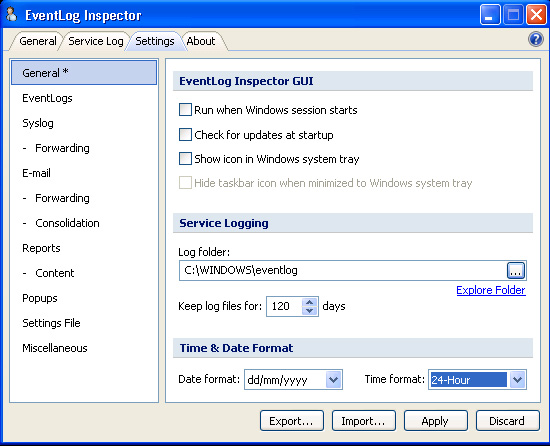

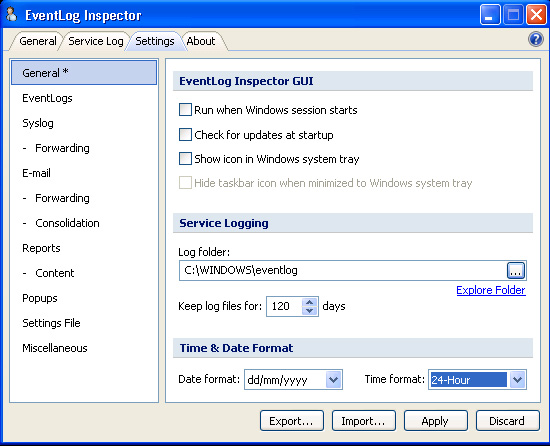

จากนั้นให้ไปที่ Tab Setting ที่หัวข้อ General กำหนดตามภาพที่ 26 ครับ โดยยกเลิก Check for update at startup, ยกเลิก Show Icon, กำหนด Path local ในการเก็บ Log (เก็บไว้ใน C:\Windows เลยก็ดีครับ), จากนั้นกำหนดจำนวนวันที่จัดเก็บคือ 120 วัน และกำหนด Date and Time Format ตามภาพ

ภาพที่ 26 การกำหนดค่า Event Log Inspector (2)

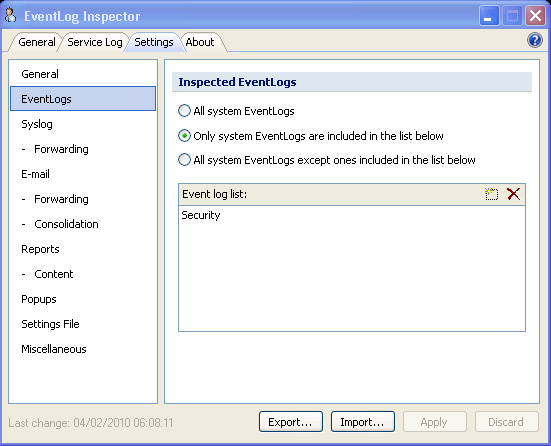

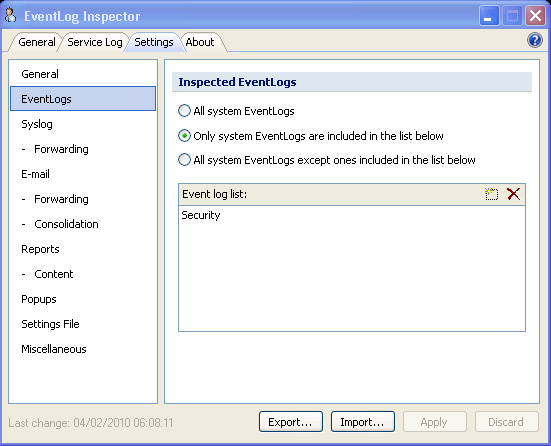

จากนั้นที่หัวข้อ Event Log ให้เลือก Only system EventLog ด้านล่างหัวข้อ Event Log List ให้คลิ๊กปุ่ม New (ด้านข้าง X) แล้วเลือก Serity ตามภาพที่ 27

ภาพที่ 27 การกำหนดค่า Event Log Inspector (3)

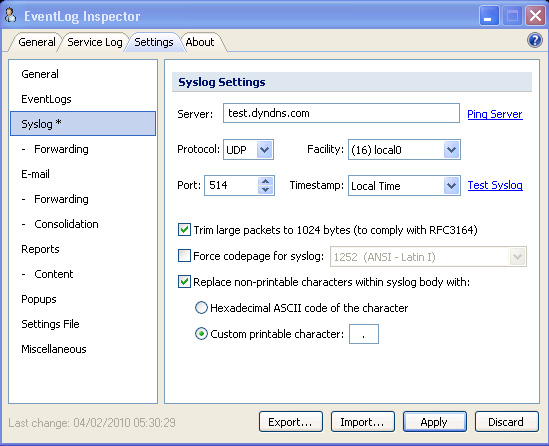

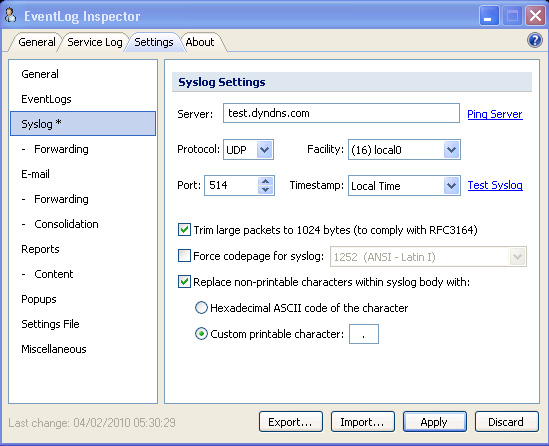

หัวข้อ Syslog (Server) หากเป็น PC ตั้งโต๊ะในที่ทำงานไม่มีการเคลื่อนย้ายไปไหน ให้กำหนดเป็น IP ของ Kiwi Syslog Server ได้เลยเช่น 192.168.1.10 เป็นต้น การจัดเก็บโดยใช้ค่านี้จะเป็นการจัดเก็บตาม พรบ.50 แต่หากเป็น Laptop หรือ Notebook ที่ต้องการติดตามเครื่องเมื่อยามสูญหายแล้ว ให้กำหนดเป็น Dynamic DNS ของ Router ที่ได้มีการ Register และ Forward Port ไว้

ภาพที่ 28 การกำหนดค่า Event Log Inspector (4)

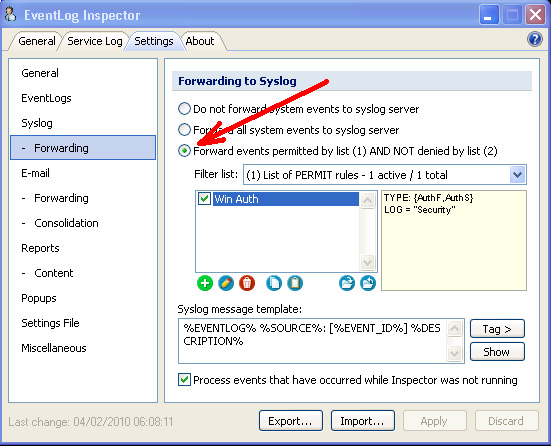

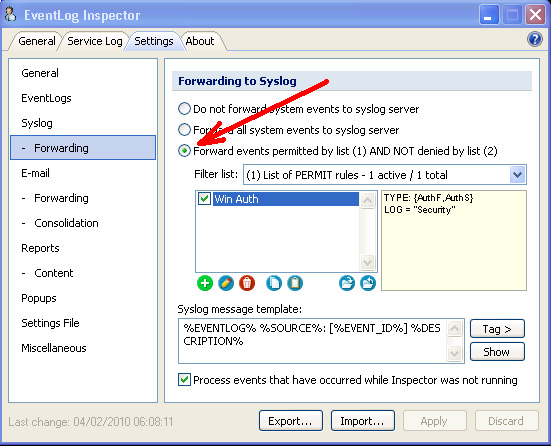

ที่หัวข้อ Syslog เมนูย่อย Forwarding ให้เลือก Forward event permit by ….. ตามภาพที่ 29

ภาพที่ 29 การกำหนดค่า Event Log Inspector (5)

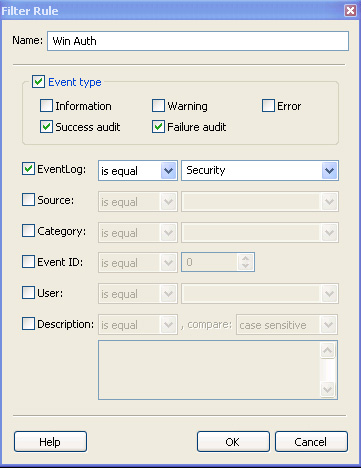

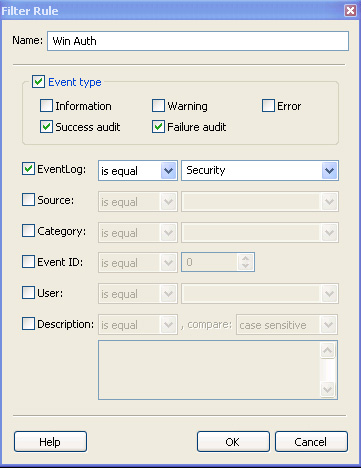

จากนั้นหน้าต่าง Filter list ด้านล่างหัวข้อ Forward events permitted by … ให้คลิ๊กที่เครื่องหมาย + แล้วกำหนดค่าตามภาพที่ 30

ภาพที่ 30 การกำหนดค่า Event Log Inspector (6)

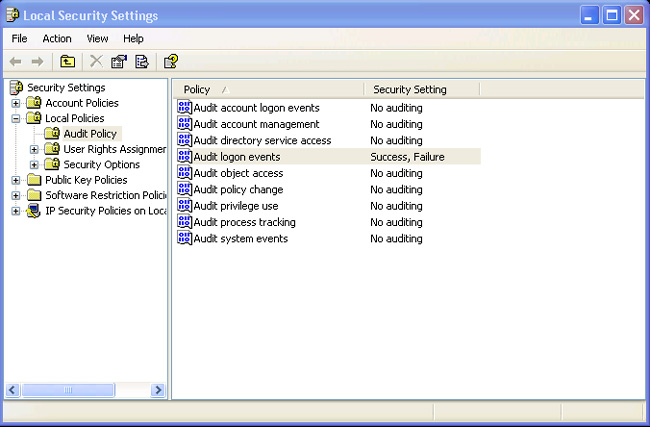

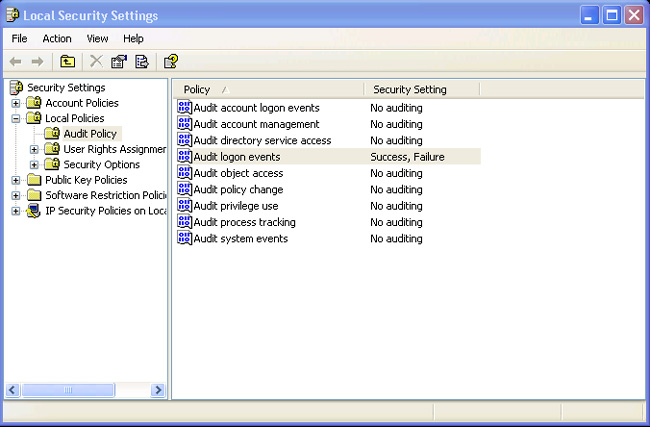

เป็นอันเสร็จสิ้นขั้นตอนของโปรแกรม Event Log Inspector เรียบร้อย ต่อไปต้องมากำหนดค่าของ Windows (XP) ให้จัดเก็บ Log กันด้วย โดยเข้าไปที่ Control Panel > Administrative Tool เลือกหัวข้อ Local Security Setting จะปรากฏหน้าต่างตามภาพที่ 31

ภาพที่ 31 การเปิดฟังก์ชั่น Log ที่ Windows (1)

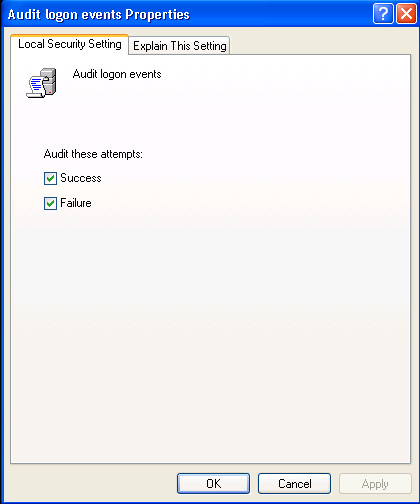

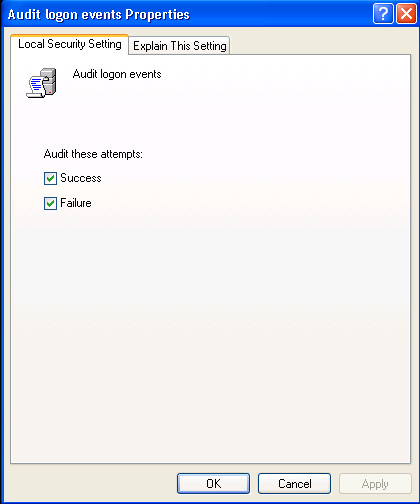

จากนั้นที่หน้าต่างฝั่งขวามือ Double Click หัวข้อ Audit logon events และกำหนดค่าตามภาพที่ 32 แล้วคลิ๊ก OK เป็นอันเสร็จสิ้นขั้นตอนทั้งหมด

ภาพที่ 32 การเปิดฟังก์ชั่น Log ที่ Windows (2)

ขั้นตอนการใช้งาน Log

ในขั้นตอนนี้ ผู้เขียนขอยกตัวอย่างเฉพาะการติดตามเครื่องกรณีเครื่องสูญหายเพียงอย่างเดียว ซึ่งเหมาะสำหรับโรงเรียน ที่โดนงัดแงะบ่อยๆ หรือ Computer Notebook ที่ต้องนำไปใช้ภายนอก มาดู Log ที่ได้จาก Kiwi Syslog กันครับ

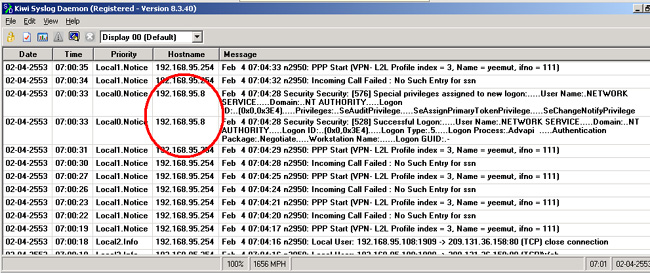

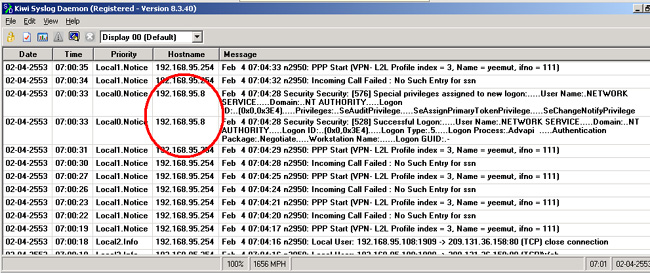

จากภาพที่ 33 ด้านล่าง หากผู้เขียนกำหนดหัวข้อ Server ตามภาพที่ 28 เป็น Local IP ใช้ติดตาม Notebook ที่สูญหายไปไม่ได้ครับ เนื่องจากไม่สามารถระบุ Gateway ที่เชื่อมต่อเข้ามาได้ แต่ Log ตัวนี้สามารถประยุกต์ใช้เป็น Authentication ตาม พรบ.50 ได้ครับ

ภาพที่ 33 ตัวอย่าง Log จาก Kiwi Syslog (1)

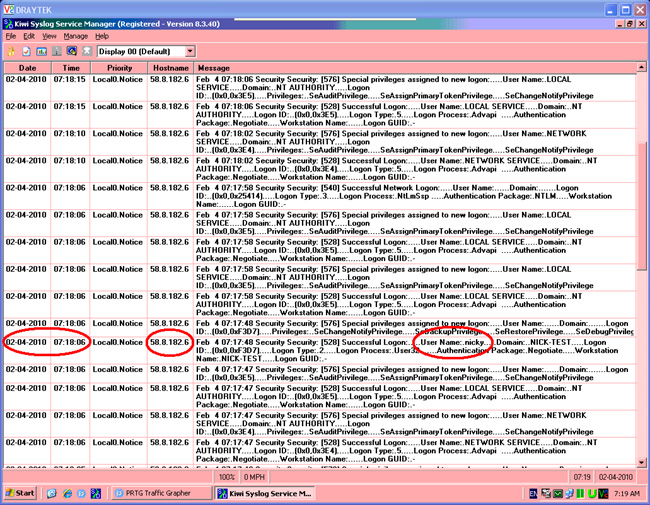

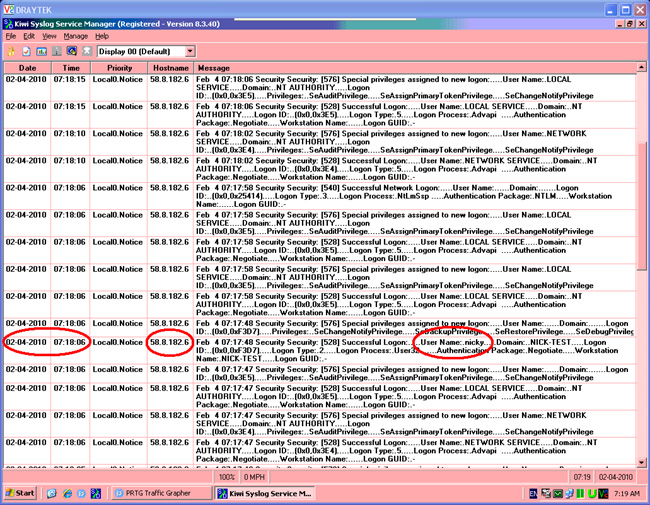

ทีนี้เรามาดูตัวอย่าง Log ที่สามารถใช้ติดตามคอมพิวเตอร์ที่สูญหายครับว่า จะประกอบด้วยส่วนไหนกันบ้าง ตามภาพที่ 34

ภาพที่ 34 ตัวอย่าง Log จาก Kiwi Syslog (2)

จากภาพที่ 34 จะเห็นได้ว่า องค์ประกอบของการเชื่อมต่อนั้นสมบูรณ์ คือมี Gateway Address เป็น 58.8.182.6 ซึ่งเป็น IP ของ True โดยเทียบข้อมูลได้จากเว็บไซต์ https://checkip.narak.com ในส่วนของวันเวลาที่เชื่อมต่อเข้ามาคือ 2-4-2010 เวลา 7.18.06 (อย่าลืมตั้งเวลา Log Server และ เครื่องลูกข่ายทุกเครื่องให้ Sync เวลาตามมาตรฐานด้วยครับ) แล้ว User ที่ Login เข้ามานั้นก็ชื่อ nicky ซึ่งข้อมูลต่างๆ เหล่านี้เพียงพอแล้วครับที่จะหา Notebook ของเราที่หายไป โดยเราต้องแจ้งความของหายก่อน จากนั้นจึงนำ Log ดังกล่าวแจ้งความอีกครั้งเพื่อขอหมายค้น และนำหมายค้นนั้นไปขออนุญาตให้ True ระบุว่า Notebook ของเรานั้นเชื่อมต่อมาจากเบอร์โทร ADSL อะไร หรือแม้กระทั่งหากหัวขโมยใช้ 3G ก็สามารถสืบหาที่มาได้เช่นกันว่าเชื่อมต่อจากผู้จดทะเบียนรายใด

ขั้นตอนทั้งหมดที่กล่าวมาข้างต้นนั้น ผู้ใช้อาจพลิกแพลงรูปแบบได้เองตามความเหมาะสมกับตามสถานการณ์แวดล้อม เช่น การใช้ Group Policy เข้ามาช่วย หรือหากเป็น Domain Controller ก็อาจใช้ OU (Organization Unit) เข้ามาช่วยด้วยก็ได้ หรืออาจตัดรายการโปรแกรมที่ใช้ใน Add/Remote Program ใน Control Panel ก็ได้ รวมทั้งการปรับแต่ง Firewall ใน Windows ให้มีความเข้มแข็ง และเหมาะสมกับสภาพแวดล้อม การปรับแต่งการ Login ของ Windows ก็มีส่วนสำคัญ ฯลฯ

จากกระบวนการดังกล่าวข้างต้น ท่านจะเห็นได้ว่า ทุกสิ่งที่เกิดขึ้นบนระบบเครือข่ายนั้น มีที่มาที่ไปทั้งสิ้น เช่นเดียวกับ “ปฏิจจสมุปบาท” ตราบใดที่มนุษย์ ยังมีอวิชชา มีกิเลส มีความทะยานอยาก เมื่อนั้นคอมพิวเตอร์ยังจำเป็นต้องติดต่อสื่อสารถึงกัน และจำเป็นจะต้องจัดเก็บ Log เพื่อรักษาความสงบเรียบร้อยภายในบ้านเมืองต่อไป ผู้เขียนได้มีโอกาสวางระบบเครือข่ายบริษัทต่างๆ มาหลายบริษัท ได้พูดคุยกับเจ้าของกิจการ ทั้งรุ่นเก่า และรุ่นใหม่ ผู้บริหารต่างชาติ อาจกล่าวยืนยันได้ว่า การประยุกต์ใช้ระบบคอมพิวเตอร์ หรือการใช้ระบบเครือข่ายติดต่อสื่อสารถึงกันนั้น จะทำให้การประกอบธุรกิจ และทำธุรกรรมต่างๆ รวดเร็ว และมีประสิทธิภาพเป็นอย่างมาก เช่น การจดทะเบียนบริษัท การขอหนังสือรับรองบริษัทฯ การจดทะเบียนภาษีมูลค่าเพิ่ม การจ่ายภาษีมูลค่าเพิ่มในทุกๆ เดือน การทำธุรกรรมผ่าน Internet Banking ไม่ว่าจะเป็นการโอนเงินไปต่างประเทศ การตรวจสอบยอดเงินโอน การตั้งเวลาชำระเงินค่าบริการต่างๆ การโอนเงินให้คู่ค้า และ การประยุกต์ใช้ระบบบัญชีสำเร็จรูปในธุรกิจ ฯลฯ และยังมีธุรกิจกรรมต่างๆ อีกมากที่ช่วยให้ผู้ประกอบกิจการประหยัดเวลาและแรงงานมากกว่าสมัยก่อน ซึ่งหากผู้ประกอบการ ผู้บริหารรายใด ไม่รู้จักปรับตัว และประยุกต์ใช้เทคโนโลยีต่างๆ เหล่านี้ให้เกิดประโยชน์ เพื่อลดภาวะโลกร้อน ลดค่าใช้จ่าย ลดเวลาที่ใช้ในการดำเนินงาน ธุรกิจนั้นก็อาจต้องถดถอย และไม่สามารถแข่งขันกับธุรกิจต่างชาติที่กำลังขยายเข้ามาในประเทศไทยได้ ซึ่งในการแข่งขันนั้น มิได้แข่งขันเพื่อความยิ่งใหญ่ หากแต่แข่งขันเพื่อความอยู่รอด บนความพอเพียงที่จะใช้ชีวิตอย่างสงบ และสามารถรับผิดชอบต่อครอบครัว และคนรอบข้างได้อย่างมีความสุขเท่านั้น การต่อสู้เพื่อให้ได้มาซึ่งเสรีภาพ และความสงบสุขนั้น พลังจะยิ่งใหญ่อย่างมิอาจประเมินได้

การทำสมาธิทำให้จิตเป็นหนึ่ง จิตเป็นหนึ่งทำให้เกิดความสงบ ความสงบทำให้จิตมีพลัง เมื่อจิตมีพลัง ก็จะสามารถรับผิดชอบการงานต่างๆ ได้เป็นอย่างดี ….. อย่าท้อถอยและฝึกสมาธิกันบ้างนะครับ

บจก. เดรย์เทค (ประเทศไทย)

www.corecasys.com

โทร. 02-2497910

=====================================================

บทความพิเศษไม่มีในนิตยสาร

ผู้เขียนเคยอุปสมบทกับหลวงพ่อวิริยังค์เมื่อ 17 ปีก่อน 17 ปีที่แล้วผู้เขียนเป็นเด็กเกเร ไม่รู้จักผิดชอบชั่วดี มีความทะนงในตัวเองและเชื่อมั่นในตัวเองสูงมาก เหมือนกบในกะลา ผู้เขียนโชคดีที่ได้บวชและอยู่กุฏิท่าน ได้เห็นกิจวัตรของท่าน เห็นการเป็นอยู่อย่างสมถะ ไม่ยึดติดกับสิ่งภายนอกที่ญาติโยมนำมาถวาย แม้กุฏิท่านในตอนนั้นจะมีญาติโยมทำให้อย่างสวยงามก็ตาม ในห้องท่านมีเพียง จีวร 1 ผืนในตู้เสื้อผ้า และเสื่อที่ปูไว้ที่พื้นเท่านั้น ผู้เขียนมีโอกาสได้นั่งสมาธิตอนเช้ากับหลวงพ่อทุกเช้าในช่วงนั้น ช่วงที่ฝึกสมาธิกับท่านนั้น ผู้เขียนได้ยินเณรในกุฏิชอบเล่าให้ผู้เขียนฟังว่า หลวงพ่อท่านชอบล่องหนหายตัว บางทีออกประตูนี้แล้วไปโผล่อีกประตูนึงบ้าง ซึ่งผู้เขียนไม่เคยเชื่อเรื่องพวกนี้มาก่อน ช่วงที่ผู้เขียนฝึกสมาธิกับหลวงพ่อวันหนึ่ง ผู้เขียนอธิษฐานในใจว่า หากหลวงพ่อมีอิทธิฤทธิ์จริงดังที่เณรว่าไว้ ขอให้หลวงพ่อบอกผู้เขียนได้มั๊ยว่า “คนเราเกิดมาเพื่ออะไร”

ทันทีที่ลืมตาขึ้นมา หลวงพ่อถามกับผู้เขียนว่า รู้มั๊ยว่า คนเราเกิดมาเพื่ออะไร ผู้เขียนรู้สึกตกใจมาก ไม่สามารถตอบอะไรได้ หลวงพ่อบอกว่าคนเราเกิดมาเพื่อทำความดี ในสมัยที่ยังไม่เกิดนั้น ก็ตั้งใจว่าเกิดมาเพื่อจะทำความดี แต่เมื่อได้เกิดมาแล้ว กิเลสต่างๆ มันชักพาเราไปให้ลุ่มหลงในสิ่งต่างๆ จนลืมความคิดก่อนที่เราจะเกิดมา ...... ก่อนสึกออกมานั้น ผู้เขียนยังจำคำที่หลวงพ่อท่านสอนได้เสมอ ท่านเทศน์กับผู้เขียนก่อนลาสิกขาว่า “ขอให้ทำแต่ความดี แล้วความดีนั้น จะเป็นเกราะป้องกันและคุ้มครองตัวเจ้าจากภัยอันตรายต่างๆ”

ผู้เขียนยอมรับว่า ในช่วงนั้นไม่สามารถทำตามคำสอนของหลวงพ่อได้ หลังจากสึกออกมานั้น ผู้เขียนได้เจอกับมรสุมชีวิตต่างๆ มากมาย จนมาถึงวันหนึ่ง วันที่ผู้เขียนได้กัลยาณมิตรเป็นคู่ครอง สามารถก่อร่างสร้างกิจการขึ้นมาได้ ได้มีสติระลึกรู้ผิดชอบชั่วดี ผู้เขียนได้มีโอกาสกลับมาที่วัดแห่งนี้อีกครั้ง ได้พบเห็นบารมีของหลวงพ่อ ผู้เขียนไม่แปลกใจเลยว่า ทำไมนครธรรมที่หลวงพ่อสร้าง จึงสามารถรวบรวมผู้มีบารมีจากทั่วทุกสารทิศได้มากมายเพียงนี้

ก่อนวันเกิดของหลวงพ่อ ปี 52 ผู้เขียนได้มีโอกาสพบหลวงพ่ออีกครั้ง ผู้เขียนไม่แน่ใจนักว่าหลวงพ่อท่านจะจำผู้เขียนได้หรือไม่ แต่ผู้เขียนรู้สึกซาบซึ้งในธรรมที่หลวงพ่อสอนในวันนั้นเป็นอย่างมาก วันนั้นมีนักเรียน และครูฝึกสมาธิ ไปกราบไหว้ท่านเป็นจำนวนมาก ท่านกล่าวว่า “การฝึกสมาธินั้น จำเป็นและสำคัญในการทำธุรกิจและกิจการต่างๆ เพราะเมื่อฝึกสมาธิแล้วจะทำให้จิตมีพลัง และเมื่อจิตมีพลังก็จะสามารถรับผิดชอบการงานต่างๆ ได้อย่างมีประสิทธิภาพ โดยในการฝึกสมาธินั้น ก็ขอให้ดำเนินตามมรรคมีองค์ 8 เป็นที่ตั้ง” ..... หลังจากได้ฟังธรรมในวันนั้นแล้ว ผู้เขียนก็มักจะแวะเวียนมานั่งสมาธิที่วัดแห่งนี้อยู่เป็นประจำ ตั้งใจว่าจะเข้าเรียนที่สถาบันพลังจิตนานุภาพแห่งนี้ให้ได้แน่นอนในอนาคตอันใกล้นี้

สิ่งที่ผู้เขียนได้กล่าวมาทั้งหมดนั้น เพียงอยากเล่าให้ฟังถึงพลังบางอย่างที่มิอาจใช้กายหยาบสัมผัสได้ และไม่สามารถเขียนอธิบายออกมาได้ทั้งหมด พลังภายในจิตนั้น อาจยิ่งใหญ่กว่าพลังภายนอก พลังทางการเงิน และพลังอำนาจมากมายนัก หลักแห่งกาลามสูตร ที่พระพุทธเจ้าทรงกล่าวไว้นั้น ผู้เขียนสามารถเชื่อได้สนิทใจในสิ่งที่หลวงพ่อสอนทุกอย่าง .......

วางระบบเครือข่าย ติดต่อ info@corecasys.com บทความที่ 00347 [DrayTek Tips]

วางระบบเครือข่าย ติดต่อ info@corecasys.com บทความที่ 00347 [DrayTek Tips]